Далі найголовніше, публікація, і тут уважно:

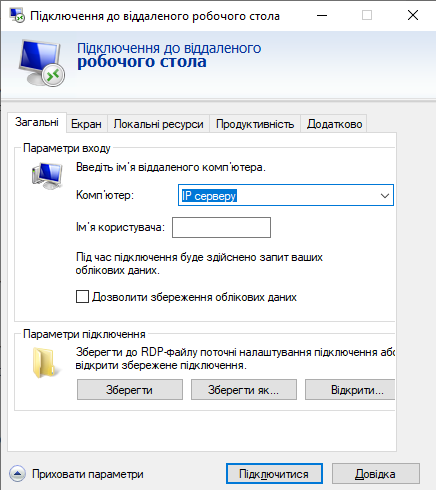

1. Створюємо RDP ярлик, в пошуку пишемо mstsc, у вікні вводимо параметри і зберігаємо їх

В низ файлу додаємо наступне

remoteapplicationprogram:s:”C:\Program Files\BAF\common\1cestart.exe“

disableremoteappcapscheck:i:1

alternate shell:s:||1cestart

remoteapplicationprogram:s:||1cestart

remoteapplicationname:s:BAF

і зберігаємо файл

Далі ідемо на сервер і імпортуємо в реєстр файл з наступним вмістом

Windows Registry Editor Version 5.00

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications]

[HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Terminal Server\TSAppAllowList\Applications\1cestart]

“Path”=“C:\Program Files\BAF\common\1cestart.exe”

“ShortPath”=”C:\PROGRA~2\BAF\common\1cestart.exe”

“ShowInTSWA”=dword:00000001

“Name”=“BAF”

“RequiredCommandLine”=””

“SecurityDescriptor”=””

“CommandLineSettings”=dword:00000000

“VPath”=“%SYSTEMDRIVE%\Program Files\BAF\common\1cestart.exe”

Після чого відкриваємо наш ярлик RDP і насолоджуємося.